L’inganno dell’architettura chiusa

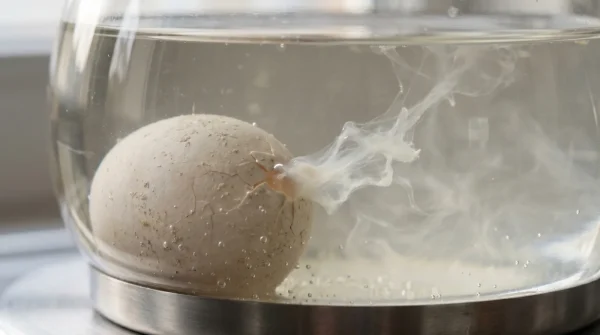

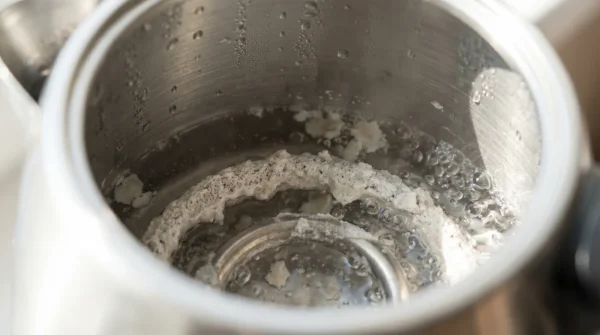

L’idea che le piattaforme centralizzate di viaggio siano roccaforti impenetrabili è una finzione confortante. Il meccanismo di questo attacco hacker Booking si basa su una logica spietata e laterale: i criminali informatici non tentano di violare i server miliardari della multinazionale olandese. Si limitano a bersagliare l’anello debole del sistema, ovvero i computer della reception dei singoli hotel indipendenti. Attraverso un semplice infostealer, un malware progettato per rubare le sessioni aperte del browser, gli attaccanti prendono il totale controllo dell’account della struttura ricettiva.

Da quel momento, operano dall’interno. Sfruttano le credenziali legittime dell’albergo per inviare messaggi malevoli attraverso le API ufficiali, che arrivano direttamente sul tuo telefono. È l’equivalente digitale di un ladro che, invece di scassinare la porta principale e far scattare l’allarme, ruba le chiavi di riserva al custode del palazzo e ti accoglie con un sorriso alla reception. Questa infrastruttura tecnologica abbassa le tue difese psicologiche, facendoti credere ciecamente che un messaggio letto dentro un’applicazione certificata sia intrinsecamente e fisicamente sicuro.

Anatomia della trappola perfetta

Comprendere la precisa sequenza di attacco è l’unico modo reale per interromperla prima del danno finanziario. Marco Valeri, analista forense e incident responder a Milano, ha sezionato decine di queste frodi, isolando i passaggi esatti con cui il malware elude costantemente l’attenzione umana.

Primo: il canale di contatto. La notifica di errore arriva esclusivamente via chat interna della piattaforma, bypassando alla radice i sofisticati filtri antispam dei provider di posta elettronica. La mente umana associa in modo automatico quello spazio chiuso alla risoluzione di problemi pratici, spegnendo ogni segnale di allarme logico.

Secondo: la pressione temporale artificiale. Il messaggio include quasi sempre un conto alla rovescia fittizio, spesso tarato sulle 12 o 24 ore, minacciando la perdita imminente della stanza. Questo inibisce severamente la capacità di analisi razionale del cliente in viaggio.

Terzo: l’URL invisibile, il singolo dettaglio su cui si basa l’intero inganno. Valeri applica e insegna una regola fisica ferrea in questi casi: non toccare mai un link con un tap rapido dello schermo. Mantieni il dito premuto saldamente sul bottone ‘Conferma pagamento’ finché il sistema operativo non espande in sovraimpressione il vero indirizzo di destinazione. Se il link non è pulito, l’attacco crolla.

Quarto: l’estensione del dominio. L’indirizzo che apparirà sul tuo schermo conterrà quasi sicuramente la parola ‘booking’, ma sarà accoppiata a suffissi anomali come ‘-reservation-secure.info’ o ‘-guest-payment.net’. La piattaforma ufficiale utilizza esclusivamente il proprio dominio radice senza aggiunte fantasiose o trattini sospetti.

Quinto: l’illusione crittografica della sicurezza. Se apri per sbaglio la pagina fraudolenta, noterai rassicurantemente il lucchetto chiuso di fianco all’indirizzo web. I truffatori ottengono facilmente e gratuitamente certificati SSL legittimi. Quel lucchetto non certifica l’identità del sito, garantisce semplicemente che la tua carta di credito verrà rubata e trasmessa ai criminali in modo perfettamente crittografato.

Contromisure e protocolli di emergenza

Il vero paradosso emerge quando l’utente in preda al panico cerca rassicurazioni. Contattare la reception inviando un messaggio tramite la stessa chat è del tutto inutile: risponderà direttamente l’attaccante che sta operando in remoto sul terminale compromesso. In molti casi, persino telefonando alla struttura, l’addetto in turno potrebbe confermare l’invio del messaggio semplicemente perché legge l’azione sul monitor, non essendosi ancora accorto che il suo computer agisce in totale autonomia.

Per aggirare questo spesso livello di confusione sistemica, bisogna stratificare le difese operative. Se hai estrema fretta e devi assolumente verificare la natura del link proposto, usa una carta virtuale usa e getta precaricata con esattamente zero euro. Il sistema fraudolento proverà a processare un addebito istantaneo, restituendo un errore che ti darà la certezza matematica della truffa senza farti subire alcuna perdita. Per i più rigorosi, la soluzione definitiva è telefonare all’hotel chiedendo all’operatore di leggere a voce le ultime quattro cifre della carta inserita originariamente in fase di prenotazione. L’hacker esterno non ha accesso al database centrale e crittografato dei pagamenti, quindi non saprà mai fornire questa risposta.

| L’errore comune | L’adattamento tecnico | Il risultato |

|---|---|---|

| Cliccare il link per verificare il presunto errore | Tenere premuto il dito per ispezionare l’URL completo | Neutralizzazione immediata dell’attacco informatico |

| Chiedere conferma all’hotel scrivendo via chat | Telefonare per un controllo verbale incrociato sui dati | Aggiramento completo del terminale compromesso |

| Inserire i dati della carta principale per sbloccare la stanza | Testare il modulo malevolo con una carta virtuale vuota | Danni finanziari ridotti a zero |

La fragilità della convenienza

Affidare l’intera organizzazione logistica ed economica di uno spostamento a un’unica interfaccia digitale genera un falso senso di invulnerabilità. Quando elimini l’attrito manuale dalle transazioni finanziarie, elimini inevitabilmente anche il tempo fisiologico necessario per accorgerti che qualcosa non quadra nell’ambiente circostante.

La sicurezza informatica reale, in contesti di massa, non si ottiene installando antivirus pesanti sul telefono, ma riappropriandosi coscientemente del proprio tempo di reazione. Fermarsi tre secondi prima di assecondare un impulso d’urgenza generato da uno schermo è l’atto di autodifesa economica più efficace a nostra disposizione. Inserire intenzionalmente una frazione di dubbio nelle nostre interazioni quotidiane con la comodità tecnologica è il prezzo minimo e necessario per proteggere i propri risparmi da un sistema interconnesso che, per sua natura strutturale, sarà sempre perforabile ai margini.

Domande Frequenti

Come faccio a sapere se l’hotel in cui vado è stato violato?

Non puoi saperlo dall’esterno finché non ricevi un messaggio palesemente anomalo. Valuta sempre il contesto della comunicazione: nessuna struttura professionale chiede di rifare pagamenti all’ultimo minuto inviando link esterni al sistema.La piattaforma mi rimborserà in caso di truffa confermata?

La politica dei rimborsi per frodi esterne è complessa e richiede mesi di pratiche e denunce ufficiali. Poiché il pagamento avviene fuori dal circuito tracciato, le probabilità di recuperare il denaro in tempi brevi sono estremamente basse.Ho già cliccato il link ma ho chiuso la pagina senza inserire nulla, corro rischi?

L’obiettivo primario di questo attacco hacker Booking è il furto attivo delle credenziali bancarie digitate dall’utente. Chiudi la pagina, cancella la cache del browser del telefono per igiene digitale e assicurati di non aver approvato download automatici.Cambiare la mia password serve a bloccare l’attacco in corso?

In questa specifica dinamica, il tuo account personale non è stato compromesso in alcun modo, il problema risiede nell’account della reception alberghiera. Modificare le tue credenziali di accesso è buona pratica, ma non neutralizza l’invio di questi messaggi.Perché l’applicazione ufficiale non blocca in automatico questi link fraudolenti?

I sistemi di filtraggio testuale analizzano i messaggi, ma i criminali usano domini usa-e-getta generati ogni giorno che sfuggono alle liste nere di blocco preventivo. Bloccare tutti i link esterni impedirebbe inoltre agli hotel di fornire servizi collaterali legittimi.