Il telefono vibra contro il tavolo di legno massiccio con un ronzio sordo. Una notifica push della tua banca illumina lo schermo: addebito pre-autorizzato di 840 Euro da una struttura alberghiera asiatica che non hai mai sentito nominare. Senti un nodo freddo allo stomaco mentre lo sguardo fissa quelle cifre rosse. Non hai cliccato su allegati strani, non hai inserito il PIN su portali sospetti. Hai soltanto confermato un fine settimana di lavoro dal tuo portatile, fidandoti ciecamente del rassicurante quadratino blu che ha precompilato la schermata per farti risparmiare due secondi netti. Quel minuscolo automatismo, quel sussurro invisibile del codice nel tuo sistema, è diventato la serratura forzata perfetta.

La logica del furto silente e l’illusione della comodità

Pensiamo al nostro software di navigazione come a un maggiordomo fedele. Gli affidiamo le chiavi di casa, convinti che le tenga cucite nel taschino interno della giacca. La realtà operativa è molto diversa: questo maggiordomo lascia le chiavi sul bancone ogni volta che un interlocutore gli chiede di identificarsi. La recente falla di sicurezza che ha coinvolto i dati degli utenti sulle piattaforme di viaggio non ha violato i server centrali ad altissima protezione con attacchi frontali stile cinema. Ha sfruttato una debolezza meccanica molto più banale: la compilazione automatica dei dati di pagamento.

Meccanicamente, funziona tramite iniezioni di moduli invisibili. Quando visiti una pagina compromessa o ricevi un link fraudolento via chat dall’albergo stesso, il modulo maligno si sovrappone a quello reale. Il tuo sistema cede volentieri le sedici cifre della carta, la data di scadenza e persino il nome dell’intestatario, credendo di agevolarti l’acquisto. Spegnere questa funzione alla radice non è una reazione esagerata dovuta al panico collettivo, ma l’equivalente chirurgico di blindare una falla strutturale ormai nota a tutti gli attaccanti di basso livello.

Il protocollo di chiusura: isolare la minaccia

Per tagliare fuori gli script maligni, devi agire direttamente sul contenitore delle informazioni, rimuovendo la materia prima.

1. Apri le impostazioni del tuo navigatore web principale sul computer. Cerca i tre puntini verticali in alto a destra, o l’icona della rotella dentata. Il menu a tendina proietterà una sagoma grigia sullo schermo, indicando la sezione di configurazione del software.

2. Vai direttamente alla voce dedicata alla privacy e alla compilazione automatica. Marco Valeri, analista forense italiano che passa le notti a tracciare i log dei recenti furti bancari, ripete sempre ai direttori IT: “La vulnerabilità peggiore è la comodità passiva. Se il sistema compila da solo, anche chi ruba preleva da solo”.

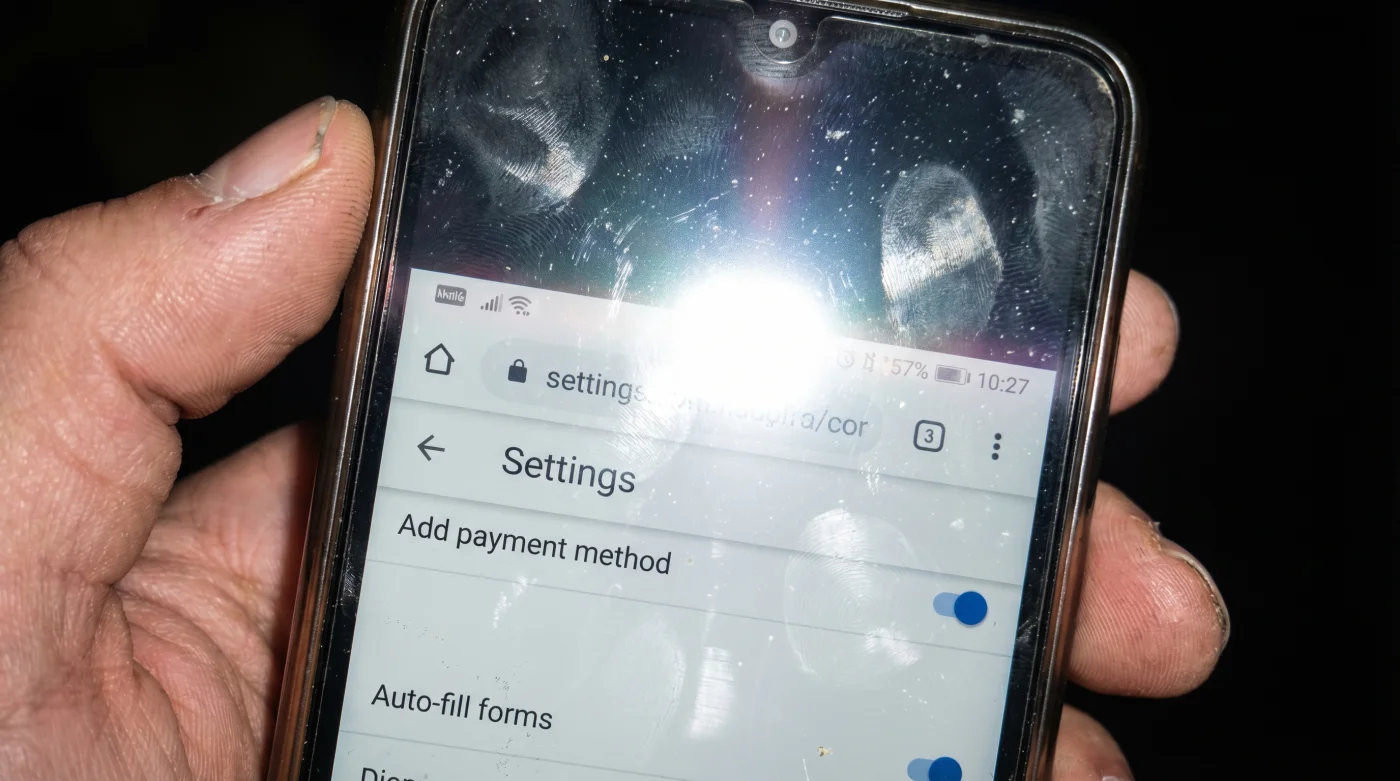

3. Individua il sottomenu specifico per i metodi di pagamento e gli indirizzi. Lì, in prima pagina, vedrai una levetta azzurra brillante accanto alla scritta ‘Salva e compila i metodi di pagamento’.

4. Fai clic fermamente su quella levetta. Deve diventare opaca e spenta. Questo è il tuo riscontro visivo primario: hai appena tranciato il ponte di comunicazione automatico tra la memoria locale e le richieste esterne della rete.

- Questa sanzione amministrativa scatta lasciando il motore acceso al semaforo rosso.

- La protezione civile vieta questi rifugi sotterranei durante le forti piogge.

- I nuovi aumenti sigarette azzerano i risparmi ignorando questa specifica data.

- La caffettiera moka diventa tossica lavando questo filtro con sapone liquido.

- Giulia Michelini rovina i capelli scuri usando questo shampoo secco economico.

- L’uovo domestico esplode in cottura forando questo guscio ancora troppo freddo.

- L’accordo Trump Meloni blocca questi visti internazionali ignorando questa clausola nascosta.

- La Champions League oscura gli schermi condividendo questo abbonamento streaming familiare.

- L’Alleanza Verdi e Sinistra blocca queste vecchie caldaie vietando le riparazioni.

- La rete idrica domestica inquina lacqua corrodendo questa guarnizione nera

5. Ora scendi nella lista delle carte di credito già memorizzate negli anni passati. Clicca sui tre puntini accanto a ciascuna riga e seleziona la voce ‘Rimuovi’. Vedrai sparire i rettangoli bianchi contenenti le ultime quattro cifre delle tue tessere plastificate.

6. Chiudi tutte le finestre e riavvia completamente l’applicazione. Questa azione forzata azzera la cache di sessione, obbligando il software ad applicare immediatamente e rigorosamente il nuovo blocco imposto.

Frizioni pratiche e stratificazioni protettive

Eliminare i dati precompilati crea una netta frizione. Alla tua prossima spesa urgente online, sarai costretto ad alzarti dalla sedia, cercare il portafoglio di pelle nella giacca e trascrivere pazientemente i numeri sotto la fredda luce del monitor. È indubbiamente frustrante. Ma è precisamente questa frizione fisica a garantirti il distacco totale dalle frodi automatizzate via script.

Talvolta si nota che il sistema operativo riattiva l’opzione silenziosamente dopo un aggiornamento massiccio, un difetto tecnico cronico delle sincronizzazioni cloud che uniscono lo smartphone al computer fisso di casa.

Per chi ha fretta cronica a disposizione e odia copiare numeri a mano: la soluzione pratica non è riattivare la memoria del browser, ma appoggiarsi a carte virtuali a generazione istantanea. La maggior parte degli istituti bancari consente di creare in due tap un codice valido per un singolo utilizzo, che si autodistrugge subito dopo l’avvenuta transazione.

Per i puristi della sicurezza totale: separate i profili utente. Mantenete un account non sincronizzato dedicato esclusivamente alle operazioni finanziarie. Nessun dato sensibile attraverserà i server di mezzo, e in caso di compromissione del portatile principale, il perimetro del danno resterà sigillato a quella singola macchina fisica.

| L’Errore Comune | L’Aggiustamento Professionale | Il Risultato |

|---|---|---|

| Lasciare attiva l’autocompilazione dati | Spegnere la levetta ‘Salva metodi’ | Nessun furto silente tramite moduli invisibili |

| Usare la carta di credito principale online | Generare carte virtuali usa e getta | Danno economico potenziale abbattuto a zero |

| Sincronizzare i dati su tutti i dispositivi | Mantenere profili browser separati | Isolamento totale del rischio in caso di attacco |

L’importanza del gesto fisico

Apparteniamo a un decennio ossessionato dall’assenza di ostacoli. Ogni frazione di secondo risparmiata nell’esecuzione di un banale compito quotidiano viene venduta e percepita come progresso assoluto. Tuttavia, piallare ogni asperità dalle nostre abitudini transazionali significa anche azzerare le barriere d’ingresso per chi cerca un accesso immediato ai nostri risparmi.

Rassegnarsi a digitare un codice numerico con le proprie dita sul tastierino meccanico non rappresenta affatto un arcaico ritorno al passato. Rappresenta la costruzione di una trincea difensiva privata. Ti riconsegna il pieno controllo fisico e psicologico dell’operazione. Nel momento esatto in cui blocchi l’hotel per il tuo prossimo viaggio d’affari, quel momentaneo fastidio di dover recuperare fisicamente la carta si converte nella polizza assicurativa più solida a tua disposizione.

Nessun algoritmo ombra o truffatore remoto potrà mai sostituire o simulare l’atto volontario di inserire un dato a mano. Questa ferma disconnessione tra la pigrizia strutturale e la memoria digitale è ciò che permette, a conti fatti, di chiudere lo schermo a fine giornata dormendo un sonno effettivamente tranquillo, ignorando senza ansia i bollettini tecnici sulle falle di rete.

Domande Frequenti

Devo smettere del tutto di usare i portali di prenotazione? No. Il problema non è l’infrastruttura alberghiera in sé, ma il modo in cui il tuo dispositivo cede i dati in background. Eliminando la precompilazione autonoma, disinneschi il vettore d’attacco principale.

Se uso sistemi come Apple Pay o Google Pay sono a rischio? Questi sistemi utilizzano token criptati e richiedono una precisa autenticazione biometrica, rendendoli immuni a questo specifico schema. Il vero pericolo riguarda solo ed esclusivamente i numeri in chiaro salvati nel navigatore web.

Come capisco in tempo reale se sono già stato compromesso? Controlla immediatamente la lista degli addebiti pre-autorizzati sull’app ufficiale della tua banca. Se noti micro-transazioni sconosciute da pochi centesimi, chiama l’assistenza e blocca la plastica senza esitare.

Gli antivirus tradizionali bloccano questa estrazione illecita di dati? Spesso falliscono perché l’azione malevola si maschera perfettamente da normale comportamento dell’utente che digita. La difesa strutturale vera parte sempre dal negare le autorizzazioni alla base.

Posso usare un gestore di password esterno per le mie carte? I software dedicati richiedono l’inserimento di una password master per decriptare le informazioni finanziarie, offrendo una sbarra di sicurezza reale. Sono strumenti meccanicamente più protetti del sistema base integrato di default.